C’est quoi DKIM ? Le Guide du Débutant (2024)

DKIM (DomainKeys Identified Mail) est une méthode d’authentification utilisée pour empêcher l’usurpation d’adresses électroniques. Elle renforce la sécurité du courrier électronique en permettant au serveur de messagerie du destinataire de vérifier l’authenticité du domaine de l’expéditeur.

L’enregistrement DKIM est un enregistrement TXT modifié qui ajoute des signatures cryptographiques à vos messages électroniques. Vous ajoutez un enregistrement DKIM à votre système de nom de domaine (DNS), et il contient la cryptographie à clé publique utilisée par le serveur de messagerie récepteur pour authentifier un message.

Alors que près de 85 % de tous les courriels vont dans le dossier des spams, DKIM peut empêcher votre courriel de le faire en fournissant une authentification cryptographique. Il empêche également les pirates de modifier votre message en transit ou de falsifier votre compte de messagerie pour des activités malveillantes.

Sommaire

Qu’est-ce qu’une signature DKIM ?

La signature DKIM est un en-tête spécial contenant des informations essentielles ajoutées à un message électronique. L’en-tête de signature DKIM se présente sous la forme d’une chaîne de caractères unique, également connue sous le nom de valeur de hachage.

Les informations présentées dans un champ d’en-tête de signature DKIM utilisent des paires tag=value/balise=valeur. Une balise (tag) est une lettre unique, suivie d’un signe égal, tandis que la valeur (value) donne des détails spécifiques sur l’expéditeur du courriel, le message et l’emplacement de la clé publique.

Il existe des balises obligatoires que toutes les signatures DKIM doivent avoir, car le processus de vérification échouerait sans elles. Il s’agit de :

- « v= » est la version de la spécification de la signature. La valeur est toujours égale à un.

- « a= » reflète l’algorithme de la signature. Cette valeur est presque toujours rsa-sha256.

- « d= » c’est le nom de domaine.

- « s= » indique le nom de l’enregistrement sélecteur, utilisé avec l’identité du nom de domaine pour localiser la clé publique dans le DNS.

- « h= »indique la liste des en-têtes utilisés pour créer les données de hachage.

- « b= » représente les données de hachage.

- « bh= » illustre le hachage calculé du message de courrier.

Certaines balises facultatives ne sont pas obligatoires dans une signature DKIM mais peuvent contribuer à fournir des mesures de sécurité supplémentaires. Voici les balises facultatives recommandées dans les signatures DKIM pour aider à identifier le spam :

- « t= »est l’heure du message. Le format est le nombre de secondes à partir de 00.00.00 seconde le 1er janvier 1970 dans la zone UTC. Par exemple, si vous envoyez un message électronique le 7 mai 2021, à 07:42:40UTC, la valeur « t= » sera de 1 620 373 360.

- « x= »Il s’agit de l’heure d’expiration de la signature DKIM. Son format est le même que la balise “t”, mais la valeur doit être supérieure à l’heure.

Notez que les valeurs des balises facultatives sont générées automatiquement, il n’est donc pas nécessaire de calculer les secondes vous-même.

Comment fonctionne DKIM ?

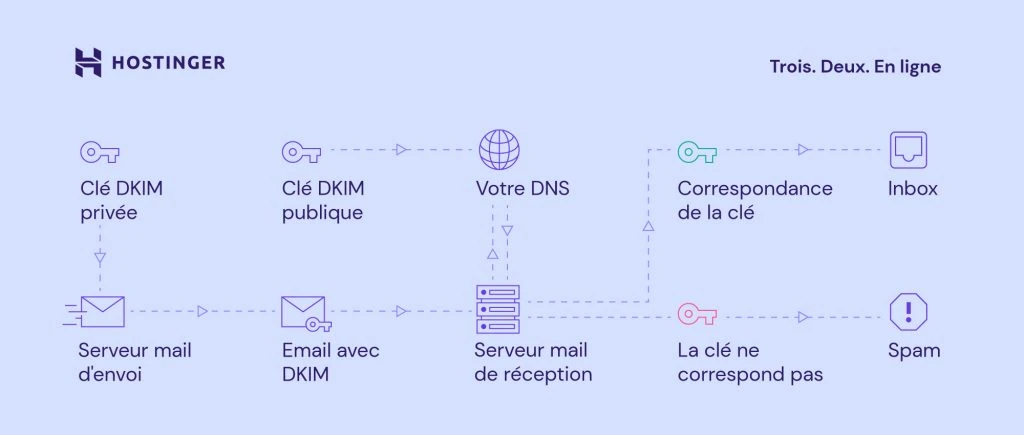

Avant de vous montrer comment fonctionne DKIM, vous devez vous familiariser avec le concept des deux clés DKIM. Il s’agit de la clé publique de l’enregistrement DNS, qui aide le serveur récepteur à vérifier un message électronique, et d’une clé privée pour votre serveur de messagerie dans le cadre du processus d’authentification.

Tous les processus DKIM se déroulent en interne, au sein même des serveurs de messagerie.

Par exemple, vous envoyez un message électronique en utilisant test@example.com. Avant d’envoyer le message, le serveur de messagerie génère un en-tête de signature DKIM à l’aide d’une clé privée.

Le système de messagerie commencera la vérification DKIM en s’assurant que la signature DKIM correspond aux informations de l’expéditeur.

Lorsque le message est remis, le serveur de messagerie récepteur obtient l’enregistrement DKIM à partir de l’enregistrement DNS de example.com. Le serveur de messagerie récepteur utilise ensuite la clé publique de l’enregistrement DNS pour vérifier la signature DKIM du message.

Si la clé publique DKIM correspond aux informations de la signature, l’authenticité du message est prouvée et il est transféré dans la boîte de réception. Cela signifie que personne n’a modifié le message en transit.

Si la clé DKIM ne correspond pas aux informations, le message ira très probablement dans le dossier des spams ou des courriers indésirables.

DKIM est-il lié à SPF et DMARC ?

DKIM n’est pas la seule norme de sécurité qui protège vos messages électroniques. Les normes Sender Policy Framework (SPF) et Domain-based Message Authentication, Reporting, and Conformance (DMARC) peuvent également protéger votre infrastructure de messagerie.

SPF restreint les personnes qui peuvent envoyer des courriels à partir de votre domaine, ce qui le protège contre l’usurpation d’identité. SPF est un protocole d’authentification des e-mails qui garantit que votre domaine n’envoie des e-mails qu’à partir d’une liste vérifiée de serveurs.

DMARC unifie les méthodes d’authentification SPF et DKIM en un mécanisme commun. DMARC donne également aux propriétaires de domaines ce mécanisme pour communiquer la manière de traiter les messages non authentifiés.

DKIM, SPF et DMARC travaillent sur différents aspects de l’authentification et peuvent se soutenir mutuellement. Ensemble, ils offrent le meilleur résultat possible en matière de sécurité du courrier électronique, tout en améliorant la réputation du domaine et la délivrabilité du courrier électronique.

DKIM est-il vraiment important ?

DKIM authentifie l’identité de l’expéditeur du courrier électronique afin de s’assurer que les messages ne vont pas dans le dossier des spams ou des indésirables. Il est essentiel pour les organisations qui envoient souvent des courriers électroniques professionnels ou transactionnels à leurs clients.

Une partie de la responsabilité d’une organisation ou d’une entreprise consiste à protéger l’intégrité de son domaine et de ses messages. Sans DKIM, les pirates peuvent facilement envoyer des courriels qui peuvent sembler légitimes et potentiellement escroquer les clients.

DKIM contribue également à améliorer la délivrabilité des courriels, car l’authentification des courriels permet d’accroître la réputation du domaine auprès des fournisseurs de services Internet (FSI) et des serveurs de messagerie.

Comment ajouter un enregistrement DKIM pour les courriels ?

La configuration de DKIM se fait en trois étapes : générer les clés DKIM, saisir une clé publique sur le serveur DNS et saisir une clé privée sur le serveur de messagerie.

La plupart des fournisseurs de messagerie qui prennent en charge DKIM génèrent la clé publique à ajouter à l‘enregistrement DNS du domaine. Pour cela, il est essentiel d’avoir accès à votre enregistrement DNS.

Certains services de messagerie, tels que Google Workplace, peuvent générer la clé privée automatiquement, ou vous devrez peut-être l’ajouter manuellement.

Dans la section suivante, nous vous montrerons comment DKIM fonctionne avec différents services de messagerie.

Ajout d’un enregistrement DKIM à l’aide du service de messagerie de Hostinger

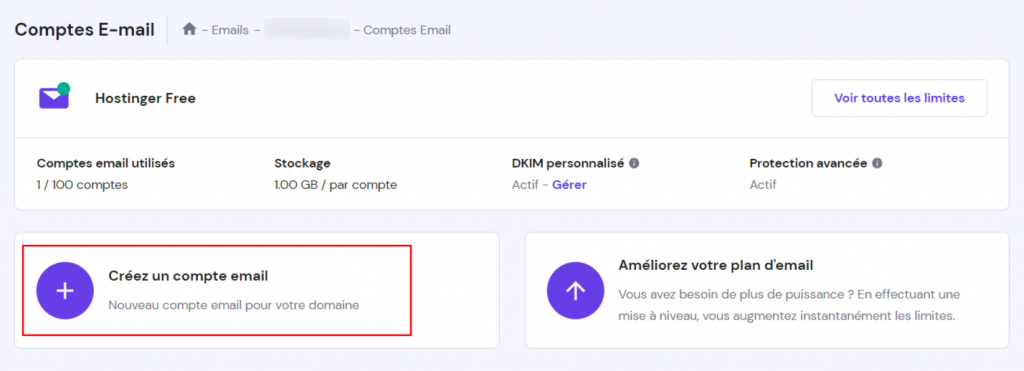

L’utilisation d’un service de courrier électronique offert par les fournisseurs d’hébergement web peut simplifier les étapes. Avec le service de courriel de Hostinger, il suffit de configurer un courriel Hostinger, et Hostinger ajoutera automatiquement les enregistrements DKIM.

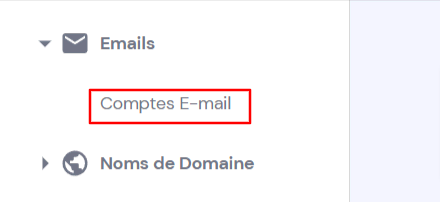

- Pour configurer de nouveaux comptes de messagerie, connectez-vous à votre compte d’hébergement et cliquez sur le bouton Gérer à côté de votre nom de domaine. De là, sélectionnez Comptes E-mail dans la section Emails

- Sélectionnez Gérer à côté de votre nom de domaine et cliquez sur le bouton Créer un compte email.

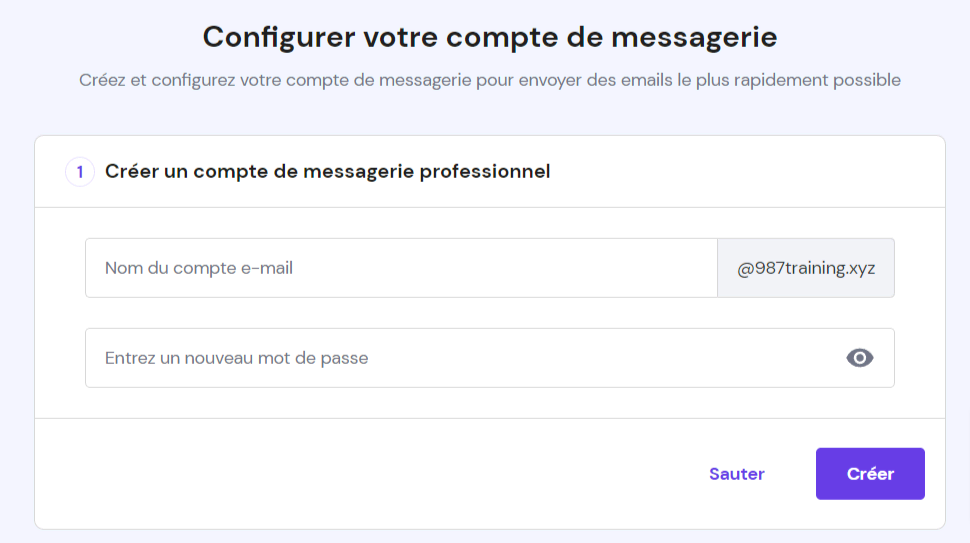

- Remplissez le formulaire sous Configurer votre compte de messagerie, puis cliquez sur le bouton Créer.

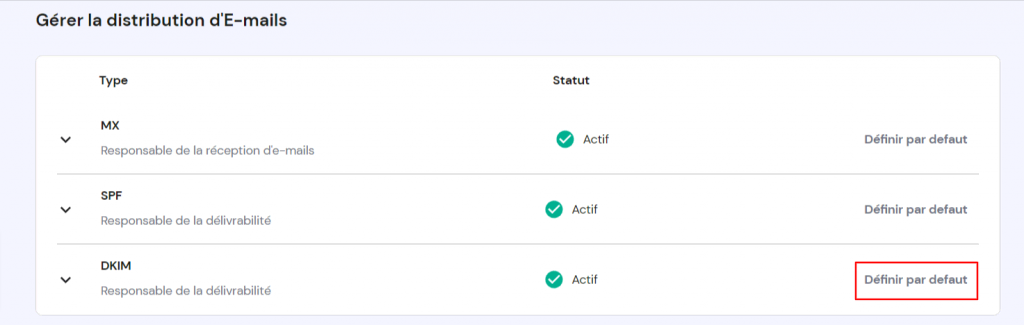

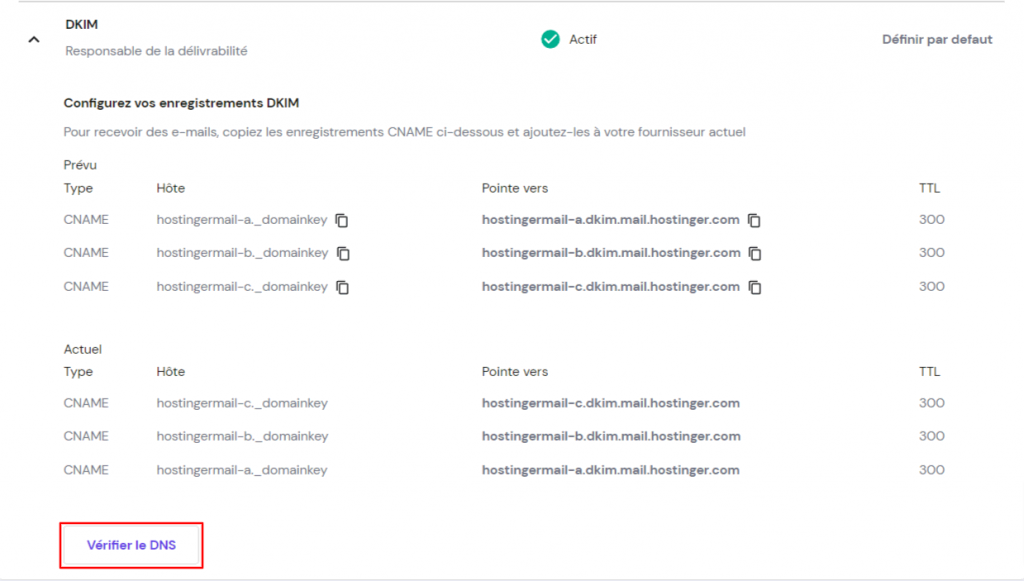

- Allez dans Réglages DNS et cliquez sur Définir par défaut à côté de DKIM. La propagation peut prendre jusqu’à 24 heures.

Une fois que le Statut est devenu actif, sélectionnez l’icône en forme de flèche à côté de DKIM et cliquez sur Vérifier le DNS.

Ajout d’enregistrements DKIM à partir d’un autre fournisseur de services de messagerie électronique

La configuration principale de DKIM est plus ou moins la même avec n’importe quel fournisseur de services de messagerie (ESP abréviation en anglais).

Les ESP les plus populaires, tels que Google Workspace, permettent aux utilisateurs d’ajouter facilement et rapidement des enregistrements DKIM. Dans cette section, nous allons configurer DKIM en utilisant Google Workspace comme exemple.

Même si Gmail signe tous les messages électroniques avec la clé de domaine DKIM par défaut, il est préférable d’authentifier manuellement votre domaine de messagerie pour une couche de sécurité supplémentaire.

Voici les étapes de la configuration de DKIM dans Google Workspace :

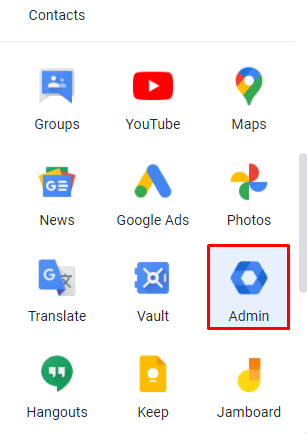

- Tout d’abord, connectez-vous à votre compte Google Workspace et sélectionnez le bouton Admin que vous trouverez dans la liste des applications. Notez que l’accès à la page d’accueil de la console d’administration n’est disponible que pour les utilisateurs de Google Workspace.

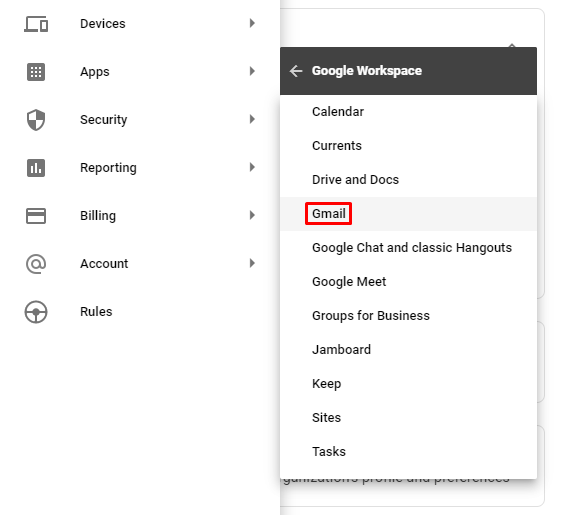

- Depuis la page d’accueil de la console d’administration, cliquez sur les trois lignes de l’en-tête à côté de Google Admin. Allez dans Applications -> Google Workspace -> Gmail pour lancer le processus d’authentification.

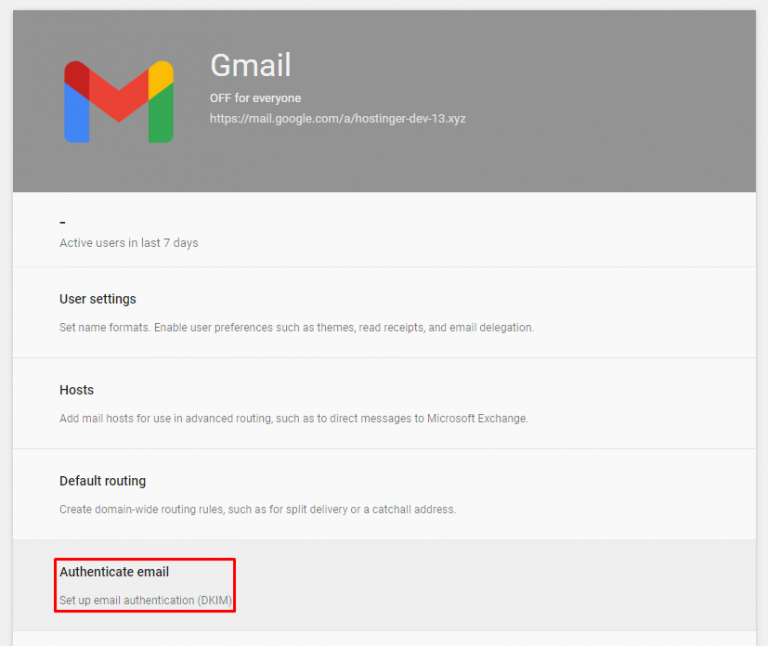

- Cliquez sur authentifier les e-mails pour mettre en place DKIM.

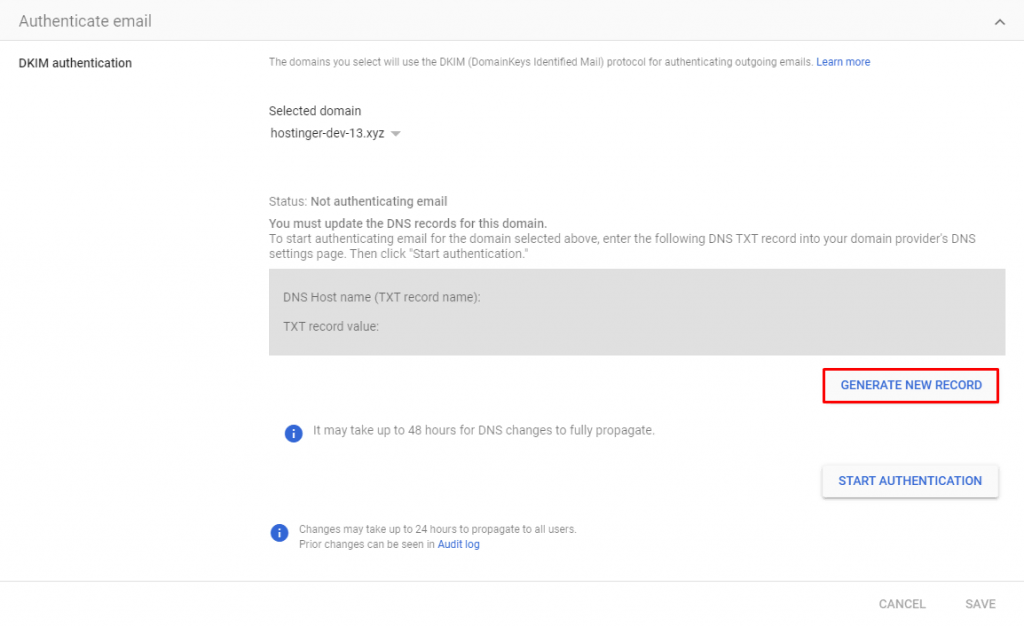

- Ne changez pas le domaine sélectionné car ce sera automatiquement votre domaine. Cliquez simplement sur GÉNÉRER UN NOUVEL ENREGISTREMENT.

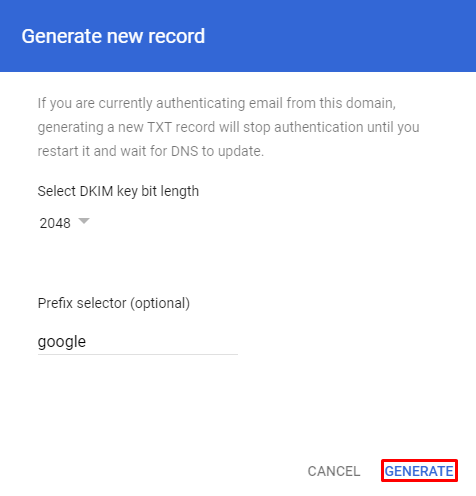

- Tout d’abord, sélectionnez la longueur de bit de la clé DKIM. Nous vous recommandons de choisir 2048 pour une option plus sûre. Certains domaines ne prennent en charge qu’une clé de 1024 bits. Vérifiez donc auprès de votre hôte de domaine. Le sélecteur de préfixe peut rester comme « google ». Cliquez sur GÉNÉRER pour procéder.

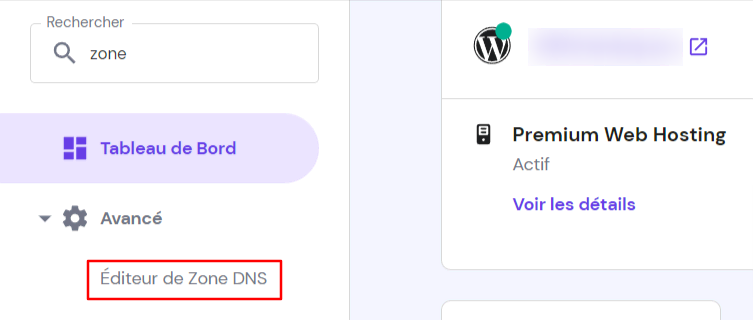

- Cela va générer la valeur de l’enregistrement TXT pour la clé publique. Allez dans l’éditeur de zone DNS sur votre serveur de domaine pour ajouter les enregistrements DNS.

- Ajoutez l’enregistrement généré par Google sous Gérer les enregistrements DNS. Le serveur récepteur peut utiliser cette clé pour vérifier vos messages.

- Revenez à la page d’authentification de Google Workspace, puis cliquez sur le bouton DÉMARRER L’AUTHENTIFICATION pour activer la signature DKIM.

- Pour vérifier que la norme de sécurité DKIM fonctionne, envoyez un message électronique à une personne qui utilise Gmail ou Google Workspace.

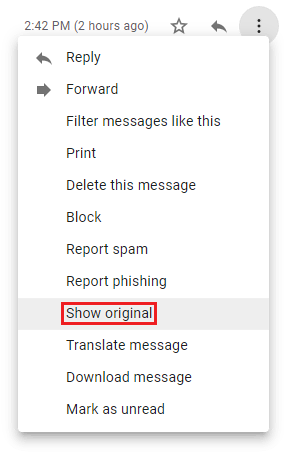

- Accédez à la boîte de réception de l’e-mail de réception et ouvrez le message. Cliquez sur les trois points en haut à gauche et sélectionnez Afficher l’original.

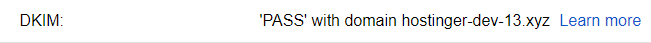

- Si le DKIM fonctionne déjà, il affichera PASSE devant votre nom de domaine, ce qui signifie que le domaine est sécurisé.

Veuillez noter que les changements peuvent prendre jusqu’à 24 heures pour se propager.

Ajout d’enregistrements DKIM lors de l’utilisation d’un serveur de messagerie privé

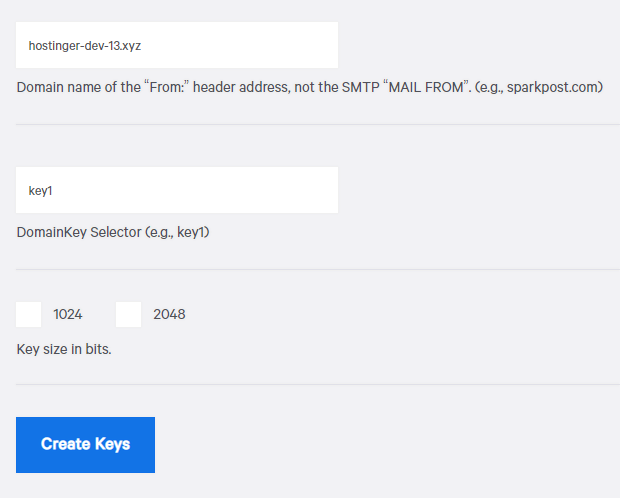

Un générateur DKIM, tel que SparkPost, est nécessaire pour générer les clés de la signature lorsque vous utilisez votre propre serveur de messagerie. Certains générateurs vous donnent la possibilité de créer votre sélecteur, d’autres le feront pour vous.

- Une fois les clés générées, copiez la clé publique DKIM et ajoutez-la aux enregistrements DNS. Sélectionnez TXT pour le type, et le nom suivra ce format :

Selector-name._domainkey

- Collez la clé publique DKIM dans la section Cible ou Contenu. Pour la clé privée, assurez-vous que le serveur de messagerie prend en charge DKIM.

- Créez un nouveau fichier texte avec la clé privée. Veillez à copier tout ce qui se trouve entre BEGIN RSA PRIVATE KEY et END RSA PRIVATE KEY.

- Enregistrez le fichier dans C:\pmta sous Windows ou /etc/pmta sous Linux.

- Allez dans le panneau de contrôle du domaine et sélectionnez le fichier texte sous Signature DKIM.

- Enfin, ajoutez-y le nom du sélecteur pour finaliser le processus de signature DKIM.

Conclusion

Pour éviter l’envoi d’e-mails nuisibles ou l’usurpation d’identité, il vous incombe de protéger tous les messages provenant du domaine. C’est particulièrement vrai pour les entreprises, car les courriels de marketing ne veulent pas finir dans le dossier des spams ou des courriers indésirables.

L’une des solutions à ce problème consiste à ajouter un enregistrement et une signature DKIM. Les serveurs de messagerie de l’expéditeur et du destinataire authentifieront vos messages à l’aide de clés DKIM privées-publiques. La norme DKIM améliorera également la délivrabilité des e-mails et fonctionnera bien avec SPF et DMARC.

Nous vous avons montré les différentes façons d’ajouter un enregistrement et une signature DKIM. L’ajout d’enregistrements DKIM peut être effectué à l’aide du service de messagerie de Hostinger, de Google Workspace et d’un serveur de messagerie privé. Quelle que soit la méthode que vous choisissez, assurez-vous d’obtenir d’abord les clés DKIM privées-publiques.

Vous pouvez désormais sécuriser facilement tous les messages que vous envoyez depuis votre domaine. Bonne chance.

Commentaires

septembre 28 2021

Bonjour j'essaye de faire l'authentification de mon nom de domaine. Jai réussi à paramétrer la configuration spf mais je ne parviens pas à faire celle du dkim. J'utilise mailjet pour les envois de mail et j'ai rempli les champs comme indiqué dans la doc, essayé avec des guillemets etc mais j'ai cette erreur qui s'affiche même après 24h d'attente :"Il semble y avoir une erreur avec votre enregistrement DomainKey." . Pouvez vous m'aider svp?

février 20 2022

Bonjour, merci de votre commentaire, Vous devrez probablement vous renvoyer vers mailjet Vérification DKIM : https://documentation.mailjet.com/hc/en-us/articles/360042412734-Authenticating-Domains-with-SPF-DKIM"

octobre 25 2022

Jolie